构筑数据钢铁长城 数据库开发与管理的多重安全防护体系

在当今数据驱动的时代,数据库作为信息系统的核心,其安全直接关系到企业的资产、声誉乃至生存。单一的防御手段已无法应对日益复杂的网络威胁,因此,在数据库的开发与管理全生命周期中,构建一个多层次、纵深化的安全防护体系至关重要。

第一重:开发阶段的内生安全——安全始于设计

数据库安全的第一道防线,在开发阶段就已埋下基石。这要求将安全理念融入数据库设计与应用开发的每一个环节。

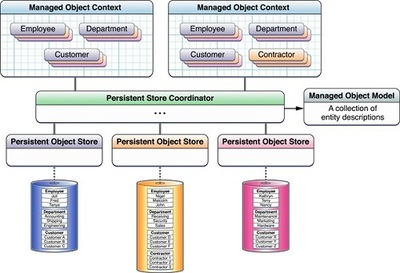

- 安全设计与建模:在数据库设计之初,即遵循最小权限原则,进行严格的权限规划。通过合理的数据分类分级,对不同敏感度的数据实施差异化的访问控制策略。数据库模式设计应避免存储明文密码、密钥等敏感信息,优先使用业界认可的强哈希算法与加密存储。

- 安全的代码与查询:应用开发中,必须严防注入攻击(如SQL注入)。这要求强制使用参数化查询或预编译语句,对所有用户输入进行严格的验证、过滤与转义。应避免在代码中硬编码数据库连接凭证。

- 数据加密与脱敏:对于敏感数据,如个人信息、财务数据,应在存储层实施透明加密或应用层加密。在开发、测试等非生产环境,必须使用有效的脱敏技术,确保使用真实数据形态但无业务意义的数据,防止数据泄露。

第二重:运维管理的纵深防御——运行时的守护

数据库上线后,持续、动态的安全管理是抵御外部攻击和内部误操作的关键。

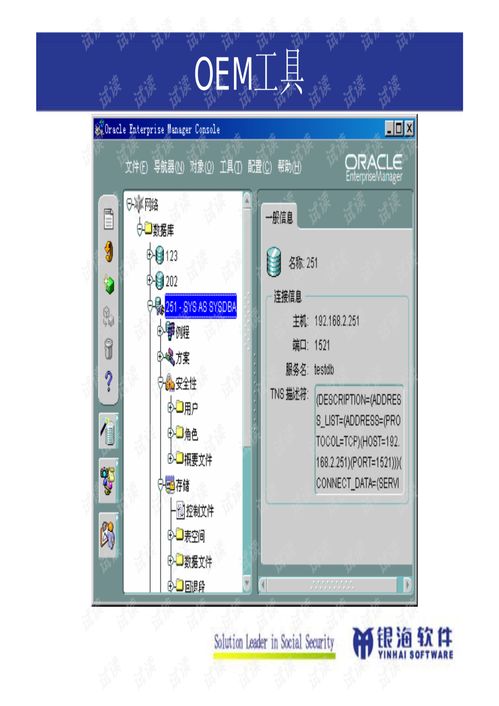

- 精细化访问控制与权限管理:实施基于角色的访问控制,确保用户和应用程序仅拥有完成其任务所必需的最小权限。定期审计和清理冗余账户与权限,尤其是特权账户的使用必须受到严格监控与审批。

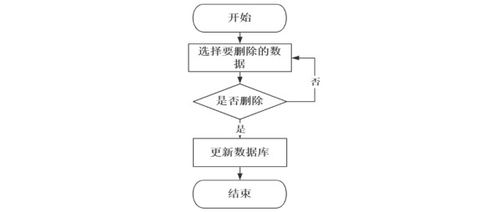

- 全面的监控与审计:部署数据库活动监控解决方案,实时记录和分析所有数据库访问行为,特别是对敏感数据的查询、修改和删除操作。设置异常行为告警(如非工作时间大量数据导出、权限异常提升),以便快速响应安全事件。完整的审计日志也是事后追溯和责任认定的重要依据。

- 漏洞管理与补丁更新:持续关注数据库软件及其依赖组件(如操作系统、中间件)的安全公告,建立规范的补丁管理流程,在充分测试后及时修复已知安全漏洞,减少攻击面。

第三重:数据生命周期的外围防护——环境与流程保障

数据库并非运行在真空中,其所在的环境和数据处理流程同样需要加固。

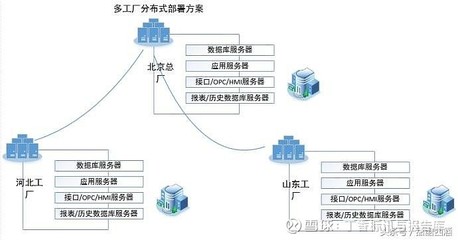

- 网络安全隔离:在网络层面,通过防火墙、虚拟私有云、安全组等策略,严格限制对数据库端口的访问,仅允许授权的应用服务器或管理终端连接。生产环境数据库应与办公网络、互联网有效隔离。

- 备份与容灾安全:定期备份是应对勒索软件和数据损坏的最后防线。备份数据本身必须被加密存储,其访问权限应比生产数据更为严格。备份恢复流程需定期演练,并确保备份介质和传输过程的安全。

- 人员安全意识与流程:技术手段之外,人是安全中最重要也最脆弱的一环。必须对数据库管理员、开发人员及相关运维人员进行持续的安全意识培训。建立并执行严格的安全操作流程,如变更管理、应急响应预案等,形成安全管理的闭环。

###

“多重安全防护”绝非安全功能的简单堆砌,而是一个从数据产生、存储、流动到销毁的全生命周期管控体系,它贯穿于开发、部署、运维的每一个阶段。它要求技术、管理与人员三者紧密结合,构成一个动态、自适应、纵深防御的有机整体。只有通过这种层层设防、环环相扣的策略,才能在当前严峻的网络安全形势下,为企业的核心数据资产构筑起一道坚不可摧的“钢铁长城”,确保业务的连续性与稳定性,赢得客户与市场的持久信任。

如若转载,请注明出处:http://www.guangyuxt.com/product/15.html

更新时间:2026-06-06 01:36:18